Системные отчеты

Раздел Отчеты предоставляет набор преднастроенных отчётов для анализа безопасности баз данных и действий пользователей. Системные отчёты помогают выявлять потенциальные угрозы, аномалии и нарушения политик безопасности.

Обзор раздела

В левой панели отображается Список отчётов, сгруппированных по категориям:

- Учетные записи — отчёты по действиям пользователей и учётных записей БД

- Базы данных — отчёты по изменениям и уязвимостям баз данных

Для быстрого поиска нужного отчёта используйте поле Поиск в верхней части списка.

Действия

| Кнопка | Описание |

|---|---|

| Узнать подробнее | Переход к документации по отчётам |

| Создать отчет | Создание пользовательского отчёта |

Структура отчёта

Каждый отчёт содержит:

- Панель фильтров — настройки поиска в логах

- График количества событий — визуализация активности за период

- Таблица данных — детальная информация о событиях

Общие фильтры отчётов

| Фильтр | Описание |

|---|---|

| Экземпляр БД | Группа баз данных для анализа |

| Сервер БД | IP-адрес или имя сервера базы данных |

| Порт | Порт подключения к БД |

| Рабочая станция | Хост, с которого выполнялось подключение |

| Пользователь БД | Учётная запись базы данных |

| Дата | Временной диапазон для выборки данных |

Экспорт данных

Большинство отчётов поддерживают экспорт в форматы:

- CSV — для обработки в табличных редакторах

- PDF — для формирования документов

Отчёты по учётным записям

Аудит действий суперпользователей

Отчёт фиксирует все действия учётных записей с привилегиями суперпользователя (DBA, SYS, SYSDBA и др.). Мониторинг суперпользователей критически важен, так как они имеют неограниченный доступ к данным.

Отслеживаемые данные:

- SQL-запросы, выполненные суперпользователями

- Подключения к базам данных

- Изменения структуры и данных

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра (SID) |

| Порт | Порт подключения |

| Пользователь БД | Имя учётной записи суперпользователя |

| Рабочая станция | Хост подключения |

| Приложение | Программа, выполнившая запрос |

| SQL текст | Текст выполненного запроса |

| Дата / время события | Точное время выполнения |

| Домен ИС | Информационная система |

| Тип СУБД | Тип базы данных (Oracle, PostgreSQL и др.) |

Попытка подбора пароля УЗ

Отчёт выявляет попытки брутфорс-атак — множественные неудачные попытки аутентификации, которые могут свидетельствовать о подборе пароля злоумышленником.

Критерии обнаружения:

- Множественные неудачные попытки входа с одного хоста

- Перебор различных учётных записей

- Аномальная частота попыток аутентификации

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись, к которой пытались подключиться |

| Рабочая станция | Хост, с которого выполнялись попытки |

| Приложение | Программа-клиент |

| Улика | Код ошибки аутентификации |

| Дата / время события | Время попытки входа |

| Домен ИС | Информационная система |

| Тип СУБД | Тип базы данных |

Подключение УЗ во внеурочное время

Отчёт фиксирует подключения к базам данных в нерабочее время. Такие подключения могут указывать на несанкционированный доступ или компрометацию учётной записи.

Настройка политики: Для работы отчёта необходимо настроить разрешённые временные окна для подключений через раздел «Настройка политики».

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись пользователя |

| Рабочая станция | Хост подключения |

| Приложение | Клиентское приложение |

| SQL текст | Выполненный запрос |

| Дата / время события | Время подключения во внеурочное время |

Попытка доступа заблокированной УЗ

Отчёт выявляет попытки подключения с использованием заблокированных или истёкших учётных записей. Такие попытки могут указывать на использование скомпрометированных учётных данных.

Отслеживаемые события:

- Попытки входа под заблокированной УЗ

- Попытки входа под УЗ с истёкшим сроком действия

- Попытки входа под удалённой УЗ

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Заблокированная учётная запись |

| Рабочая станция | Хост попытки подключения |

| Приложение | Клиентское приложение |

| Дата / время события | Время попытки входа |

| Домен ИС | Информационная система |

| Тип СУБД | Тип базы данных |

| Статус УЗ | Статус учётной записи (Expired & locked и др.) |

| Дата блокировки | Дата блокировки учётной записи |

Аудит действий технических пользователей

Отчёт фиксирует действия технических (сервисных) учётных записей, которые используются приложениями для доступа к базам данных. Мониторинг таких УЗ важен для выявления нецелевого использования.

Отслеживаемые данные:

- SQL-запросы от технических УЗ

- Подключения сервисных аккаунтов

- Нетипичная активность сервисных УЗ

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Техническая учётная запись (Sys, Lector и др.) |

| Рабочая станция | Хост подключения |

| Приложение | Приложение, использующее УЗ (Sql developer и др.) |

| SQL текст | Выполненный SQL-запрос |

| Дата / время события | Время выполнения операции |

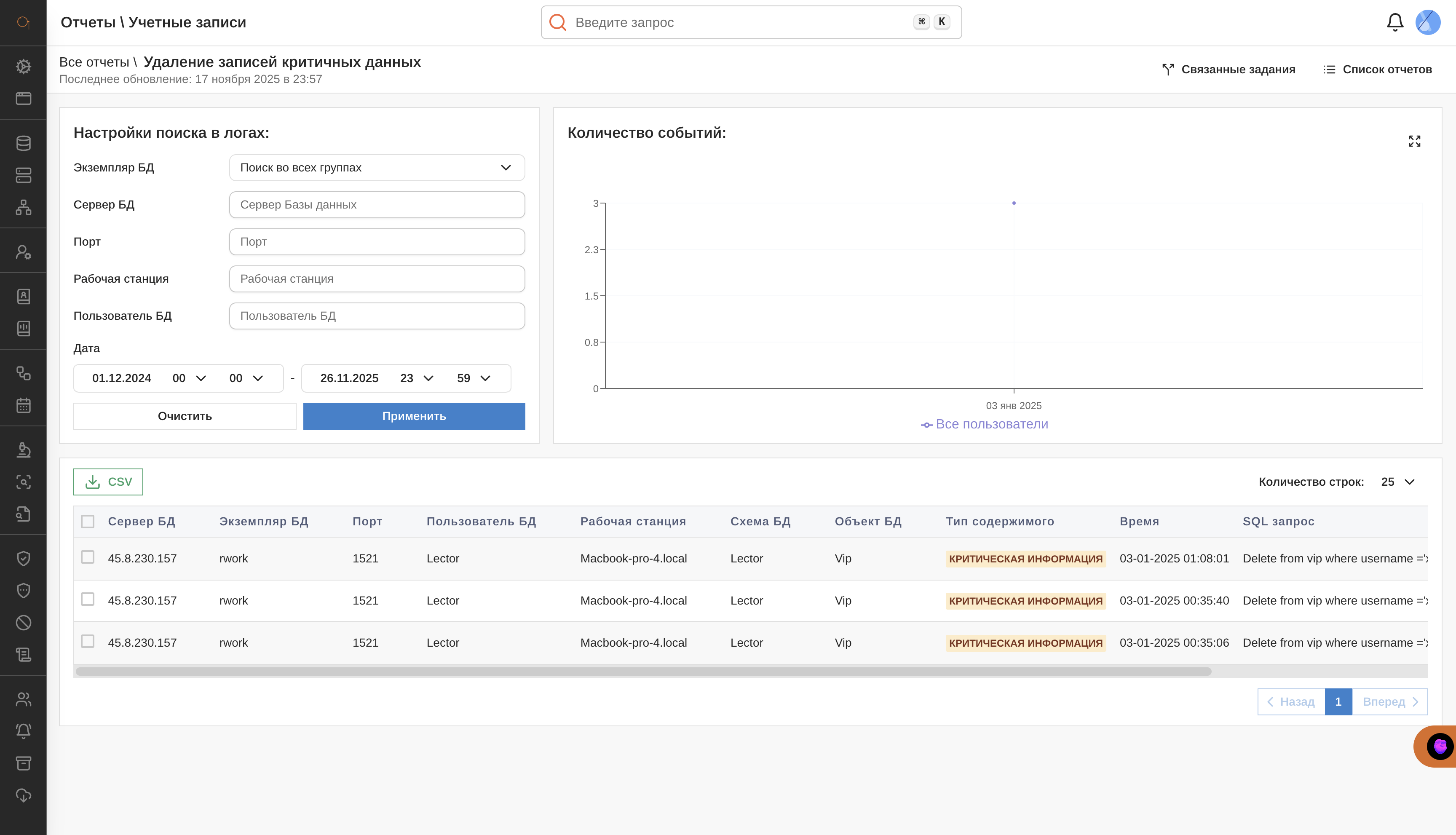

Удаление записей критичных данных

Отчёт фиксирует операции удаления данных из таблиц, содержащих критическую информацию. Удаление критичных данных может свидетельствовать о злонамеренных действиях или ошибках администрирования.

Отслеживаемые события:

- DELETE-операции на критичных таблицах

- Массовое удаление записей

- Удаление данных привилегированными пользователями

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись, выполнившая удаление |

| Рабочая станция | Хост подключения |

| Схема БД | Схема базы данных |

| Объект БД | Таблица, из которой удалены данные |

| Тип содержимого | Категория данных (КРИТИЧЕСКАЯ ИНФОРМАЦИЯ) |

| Время | Дата и время операции удаления |

| SQL запрос | Текст DELETE-запроса |

Изменение записей критичных данных

Отчёт аналогичен предыдущему, но фиксирует операции изменения (UPDATE) данных в таблицах с критической информацией. Структура и колонки совпадают с отчётом «Удаление записей критичных данных».

Отслеживаемые события:

- UPDATE-операции на критичных таблицах

- Массовое изменение записей

- Модификация данных привилегированными пользователями

Работа под одной УЗ с нескольких терминалов

Отчёт выявляет одновременное использование одной учётной записи с нескольких рабочих станций. Такая активность может указывать на компрометацию учётных данных или их несанкционированное распространение.

Критерии обнаружения:

- Одновременные сессии одной УЗ с разных IP-адресов

- Параллельная работа с разных терминалов

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись с множественными сессиями |

| Список терминалов | IP-адреса всех терминалов с активными сессиями |

| Количество терминалов | Число одновременных подключений |

| Первое событие | Время первого обнаруженного подключения |

Доступ к данным ограниченного доступа

Отчёт фиксирует обращения к таблицам и объектам, содержащим персональные данные (ПДн) или иную конфиденциальную информацию. Помогает контролировать соблюдение политик доступа к чувствительным данным.

Отслеживаемые данные:

- SELECT-запросы к таблицам с ПДн

- Доступ к конфиденциальным объектам

- Выгрузка данных ограниченного доступа

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись, запросившая данные |

| Рабочая станция | Хост подключения |

| Схема БД | Схема базы данных |

| Объект БД | Таблица с ограниченным доступом |

| Тип содержимого | Категория данных (СОДЕРЖИТ ПДН) |

| Время | Дата и время запроса |

| SQL запрос | Текст SELECT-запроса |

| Домен ИС | Информационная система |

Перебор фильтров в SQL-запросе

Отчёт выявляет подозрительную активность, когда пользователь выполняет множество запросов с последовательным перебором значений в фильтрах (WHERE-условиях). Такое поведение может указывать на попытку массовой выгрузки данных.

Критерии обнаружения:

- Множественные запросы с инкрементальными ID

- Перебор значений в условиях фильтрации

- Аномально высокое количество однотипных запросов

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись пользователя |

| Рабочая станция | Хост подключения |

| Количество запросов | Число запросов с перебором |

| Первый запрос | Время начала перебора |

| Последний запрос | Время окончания перебора |

| Домен ИС | Информационная система |

| Тип СУБД | Тип базы данных |

Выгрузка диапазонов строк в SQL-запросе

Отчёт аналогичен предыдущему, но фиксирует запросы с использованием LIMIT/OFFSET или ROWNUM для постраничной выгрузки данных. Структура и колонки совпадают с отчётом «Перебор фильтров в SQL-запросе».

Критерии обнаружения:

- Последовательные запросы с увеличением OFFSET

- Использование ROWNUM для постраничной выборки

- Массовая выгрузка данных по частям

Нарушение парольной политики

Отчёт выявляет учётные записи, пароли которых не соответствуют установленным требованиям безопасности. Помогает контролировать соблюдение парольной политики организации.

Проверяемые требования:

- Минимальная длина пароля

- Наличие специальных символов

- Сложность пароля

- Срок действия пароля

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись с нарушением |

| Пароль | Пароль (или маска) |

| Нарушения | Описание нарушения политики (например, «Пароль должен содержать минимум 12 символов») |

| SQL-запрос | Запрос создания/изменения УЗ |

| Дата проверки | Дата последней проверки |

| Дата создания | Дата создания учётной записи |

УЗ, созданные на короткий период

Отчёт выявляет учётные записи, которые были созданы и заблокированы в течение короткого периода времени. Такое поведение может указывать на создание временных УЗ для несанкционированных действий с последующим удалением следов.

Отслеживаемые события:

- Создание и быстрая блокировка УЗ

- Учётные записи с коротким сроком жизни

- Подозрительные паттерны управления УЗ

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись |

| Дата создания | Дата и время создания УЗ |

| Дата блокировки | Дата и время блокировки УЗ |

| Срок жизни (дней) | Количество дней между созданием и блокировкой |

| Статус УЗ | Текущий статус учётной записи (Locked, Expired & locked) |

| Домен ИС | Информационная система |

| Тип СУБД | Тип базы данных (Oracle, PostgreSQL и др.) |

УЗ, разблокированные на короткий период

Отчёт выявляет учётные записи, которые были разблокированы, использованы и снова заблокированы в течение короткого времени. Такое поведение может указывать на временное использование заблокированных УЗ для несанкционированных действий.

Отслеживаемые события:

- Разблокировка и быстрая повторная блокировка УЗ

- Кратковременное использование заблокированных аккаунтов

- Подозрительные паттерны разблокировки

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись |

| Дата создания | Дата и время создания УЗ |

| Дата блокировки | Дата и время повторной блокировки |

| Срок жизни (дней) | Количество дней в разблокированном состоянии |

| Статус УЗ | Текущий статус учётной записи |

| Домен ИС | Информационная система |

| Тип СУБД | Тип базы данных |

УЗ, в которых пароль не менялся длительное время

Отчёт выявляет учётные записи, пароли которых не менялись в течение длительного периода. Устаревшие пароли представляют риск безопасности и могут нарушать требования парольной политики организации.

Отслеживаемые данные:

- Учётные записи с устаревшими паролями

- Дата последней смены пароля

- Статус соответствия парольной политике

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись |

| Дата смены пароля | Дата последней смены пароля |

| Дней с последней смены | Количество дней с момента последней смены пароля |

| Статус УЗ | Текущий статус учётной записи (Open, Открыта) |

| Дата создания | Дата создания учётной записи |

| Домен ИС | Информационная система |

| Тип СУБД | Тип базы данных |

Добавление расширенных прав УЗ

Отчёт фиксирует события выдачи расширенных привилегий учётным записям. Мониторинг изменений прав доступа критически важен для контроля безопасности и соблюдения принципа минимальных привилегий.

Отслеживаемые события:

- Выдача привилегий GRANT

- Назначение ролей DBA, RESOURCE, CONNECT

- Предоставление системных привилегий (CREATE SESSION, CREATE VIEW и др.)

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Кто выдал права | Учётная запись, выдавшая привилегии (например, Sys) |

| Время события | Дата и время выдачи прав |

| SQL команда | Команда GRANT с указанием выданных привилегий |

| Рабочая станция | Хост, с которого выполнялась команда |

| Домен ИС | Информационная система |

| Тип СУБД | Тип базы данных |

Отчёты по базам данных

Изменение настроек БД

Отчёт фиксирует изменения конфигурационных параметров баз данных. Мониторинг настроек критически важен для обеспечения безопасности и стабильности работы СУБД.

Отслеживаемые события:

- Изменение параметров безопасности

- Модификация настроек аудита

- Изменение системных параметров БД

Дополнительные фильтры:

| Фильтр | Описание |

|---|---|

| Название параметра | Имя конфигурационного параметра |

| Значение параметра | Значение параметра |

| Критичность | Уровень критичности параметра |

| Тип СУБД | Тип базы данных |

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Название параметра | Имя изменённого параметра (например, Xml_handling_of_invalid_chars) |

| Значение параметра | Текущее значение параметра |

| Описание параметра | Описание назначения параметра |

| Критичность | Уровень критичности (КРИТИЧНЫЙ, НЕКРИТИЧНЫЙ) |

| Дата-время логирования | Время фиксации изменения |

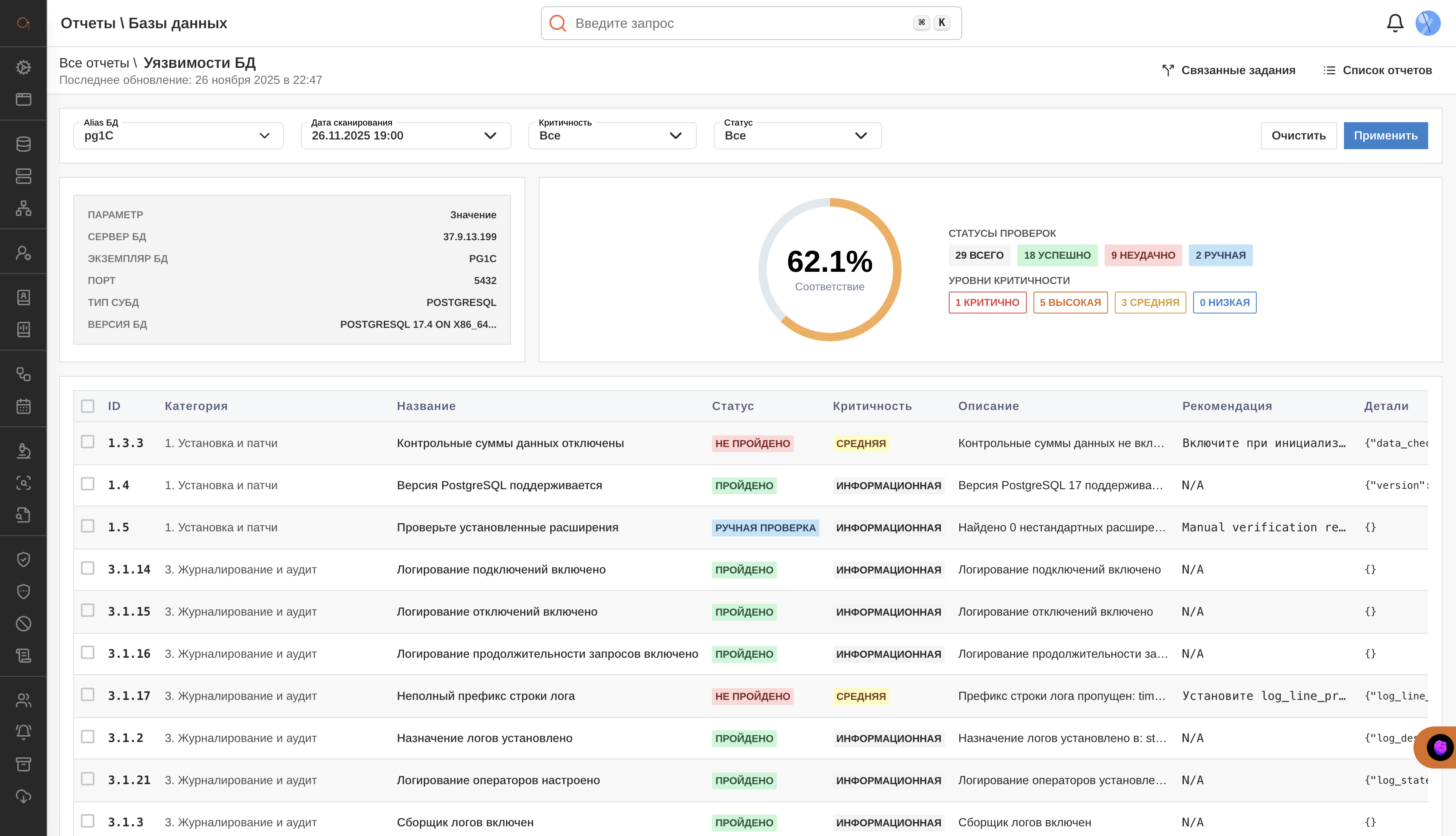

Уязвимости БД

Отчёт предоставляет результаты сканирования баз данных на наличие уязвимостей и несоответствий требованиям безопасности. Помогает контролировать соответствие стандартам безопасности.

Дополнительные фильтры:

| Фильтр | Описание |

|---|---|

| Alias БД | Псевдоним базы данных |

| Дата сканирования | Дата проведения проверки |

| Критичность | Уровень критичности уязвимости |

| Статус | Статус проверки |

Информация о БД:

| Параметр | Описание |

|---|---|

| Сервер БД | IP-адрес сервера |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Тип СУБД | Тип базы данных (PostgreSQL, Oracle и др.) |

| Версия БД | Версия СУБД |

Статусы проверок:

- Всего — общее количество проверок

- Успешно — пройденные проверки

- Неудачно — обнаруженные проблемы

- Ручная — требуется ручная проверка

Уровни критичности:

- Критично — требует немедленного исправления

- Высокая — серьёзные уязвимости

- Средняя — умеренные риски

- Низкая — незначительные замечания

| Колонка | Описание |

|---|---|

| ID | Идентификатор проверки |

| Категория | Категория проверки (Установка и патчи, Журналирование и аудит и др.) |

| Название | Наименование проверки |

| Статус | Результат проверки (ПРОЙДЕНО, НЕ ПРОЙДЕНО, РУЧНАЯ ПРОВЕРКА) |

| Критичность | Уровень критичности (ИНФОРМАЦИОННАЯ, СРЕДНЯЯ и др.) |

| Описание | Детальное описание проверки |

| Рекомендация | Рекомендации по устранению |

| Детали | Дополнительные технические детали |

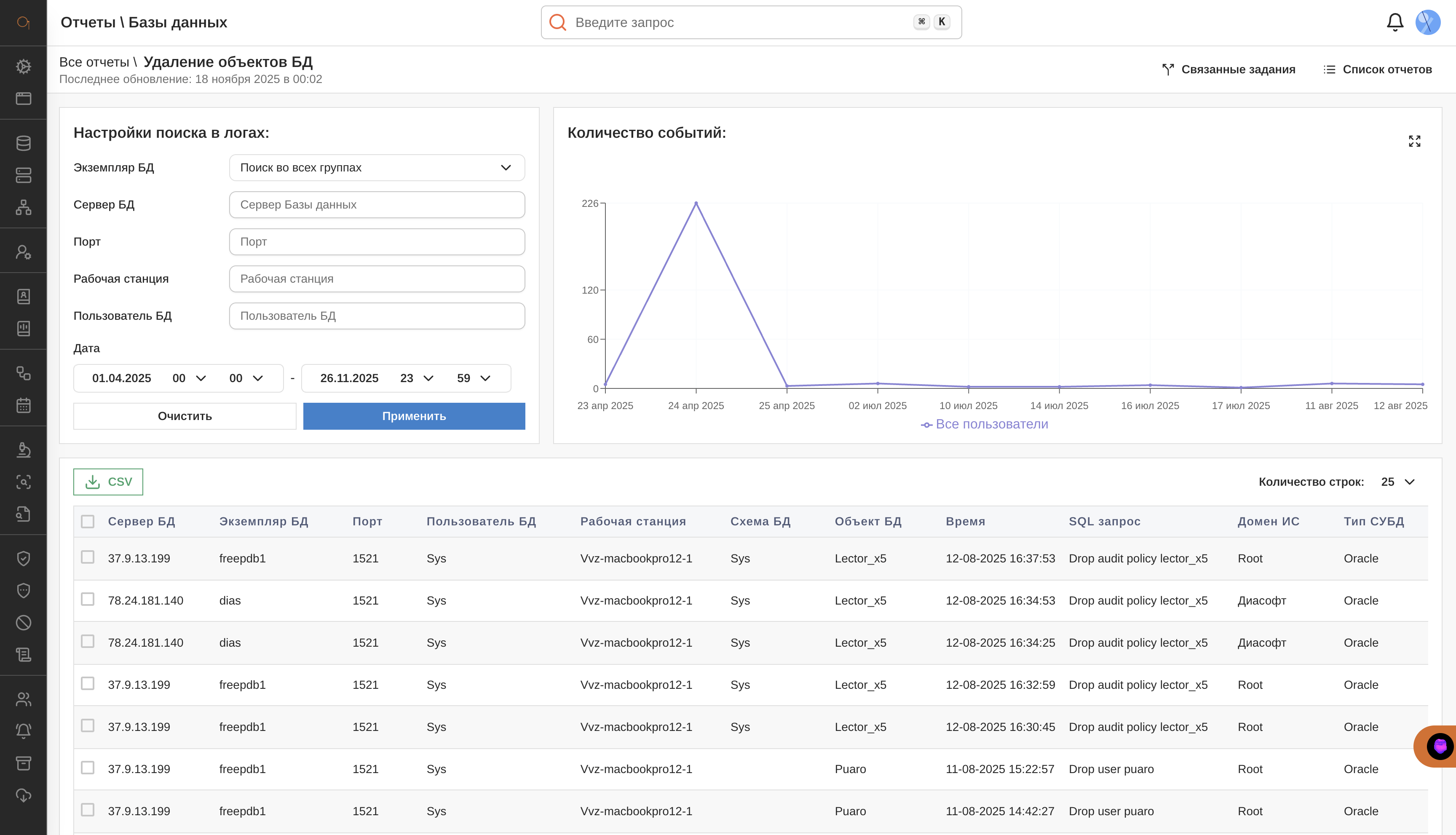

Удаление объектов БД

Отчёт фиксирует операции удаления объектов баз данных (таблиц, представлений, процедур, политик аудита и др.). Удаление объектов БД может свидетельствовать о злонамеренных действиях или ошибках администрирования.

Отслеживаемые события:

- DROP-операции на таблицах и представлениях

- Удаление хранимых процедур и функций

- Удаление политик аудита

- Удаление пользователей и схем

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись, выполнившая удаление |

| Рабочая станция | Хост подключения |

| Схема БД | Схема базы данных |

| Объект БД | Удалённый объект (например, Lector_x5) |

| Время | Дата и время удаления |

| SQL запрос | Текст DROP-команды (например, Drop audit policy lector_x5) |

| Домен ИС | Информационная система |

| Тип СУБД | Тип базы данных |

Работа нестандартного/запрещенного ПО в БД

Отчёт выявляет подключения к базам данных с использованием нестандартного или запрещённого программного обеспечения. Такие подключения могут указывать на попытки обхода политик безопасности.

Настройка политики: Для работы отчёта необходимо настроить список разрешённых приложений через раздел «Настройка политики».

Дополнительные фильтры:

| Фильтр | Описание |

|---|---|

| Приложение | Имя клиентского приложения |

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись пользователя |

| Рабочая станция | Хост подключения |

| Приложение | Путь к нестандартному приложению (например, /home/airflow/.local/bin/python) |

| Тип приложения | Статус приложения (НЕСТАНДАРТНОЕ) |

| Время | Дата и время подключения |

| SQL запрос | Выполненный SQL-запрос |

| Домен ИС | Информационная система |

Выгрузка данных из объектов БД утилитами вендора

Отчёт фиксирует операции экспорта данных с использованием штатных утилит вендора СУБД (exp, expdp, pg_dump и др.). Массовая выгрузка данных может указывать на попытку хищения информации.

Настройка политики: Для работы отчёта необходимо настроить список отслеживаемых утилит через раздел «Настройка политики».

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись, выполнившая экспорт |

| Рабочая станция | Хост подключения (например, Mendeleev) |

| Утилита экспорта | Используемая утилита (например, Rman@mendeleev (tns v1-v3)) |

| Тип утилиты | Статус утилиты (РАЗРЕШЕННАЯ) |

| Время | Дата и время операции |

| SQL запрос | Выполненный запрос |

| Домен ИС | Информационная система |

| Тип СУБД | Тип базы данных |

Обнаружение SQL-инъекций

Отчёт выявляет потенциальные SQL-инъекции — попытки внедрения вредоносного SQL-кода через пользовательский ввод. SQL-инъекции являются одной из наиболее опасных уязвимостей веб-приложений.

Критерии обнаружения:

- Подозрительные конструкции в SQL-запросах

- Аномальные паттерны запросов

- Использование типичных техник SQL-инъекций

| Колонка | Описание |

|---|---|

| Сервер БД | IP-адрес сервера базы данных |

| Экземпляр БД | Имя экземпляра |

| Порт | Порт подключения |

| Пользователь БД | Учётная запись пользователя |

| Рабочая станция | Хост подключения (IP:порт) |

| SQL-текст | Подозрительный SQL-запрос |

| Уверенность модели | Вероятность того, что запрос является SQL-инъекцией (от 0 до 1) |

| Дата обнаружения | Дата и время обнаружения угрозы |

| Дата / время события | Фактическое время выполнения запроса |